Vidro rozprzestrzenia się przez strony z treściami pornograficznymi. Mechanizm infekcji jest bardzo podobny do tego, który został wykorzystany w pierwszym trojanie dla Androida - FakePlayer. Jeżeli użytkownik spróbuje otworzyć pornograficzną witrynę spreparowaną przez cyberprzestępców przy użyciu urządzenia z systemem Android, zostanie mu zaproponowana wersja "zoptymalizowana" specjalnie dla tego systemu.

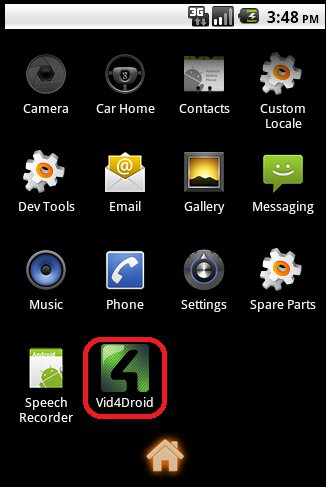

Po kliknięciu odsyłacza "Watch now" użytkownik zostanie przekierowany na stronę o nazwie "Vid4Droid’ (vid4droid.com), która zaleca pobranie aplikacji "The new Sexvideo App".

Kliknięcie przycisku "Install" spowoduje przekierowanie użytkownika na stronę rozpoczynającą automatyczne pobieranie.

Po uruchomieniu szkodnika użytkownik zobaczy okno, które będzie zachęcało go do zaakceptowania umowy, a nawet jeżeli faktycznie ona istnieje - nie ma możliwości jej przeczytania. Akceptacja warunków odbywa się poprzez wysłanie SMS-a na numer o podwyższonej opłacie – 72908 - o treści "PAY", czyli zapłać. Cyberprzestępcy nie pozostawiają żadnych złudzeń co do swoich intencji - chcą zarobić pieniądze. Wysłanie każdej wiadomości kosztuje 2 zł, a są one wysyłane co 24 godziny.

Poza wysyłaniem SMS-ów na numery premium bez wiedzy użytkownika, trojan Vidro potrafi:

• uaktualniać swój plik konfiguracyjny (który może zawierać nowe numery premium do wysyłania SMS-ów) oraz własny kod;

• wysyłać informacje o swoim stanie oraz o zainfekowanym urządzeniu na zdalny serwer kontrolowany przez cyberprzestępców.

żródło:wp.pl

i to Symbian najleprzy ;_;

i to Symbian najleprzy ;_;

.

.

, 6300, 6230i, 9210, 3100, 3310, 6610i, 6021, 6810, 3410, 5510, 6510. SE: C702, K300i. Motorola : V3. Siemens: A52, M35, ME 45.

, 6300, 6230i, 9210, 3100, 3310, 6610i, 6021, 6810, 3410, 5510, 6510. SE: C702, K300i. Motorola : V3. Siemens: A52, M35, ME 45.